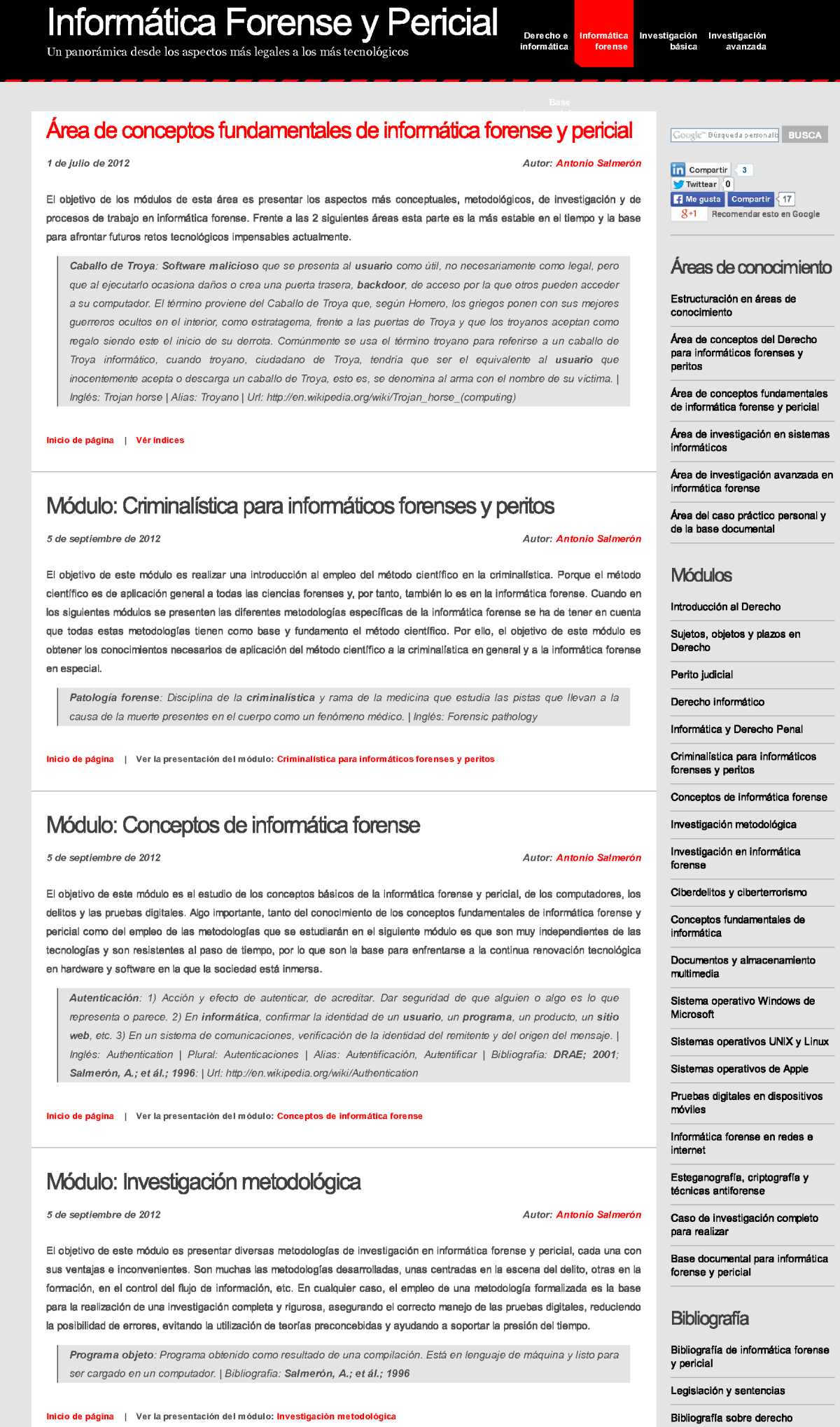

Muestra del web de informática forense del dominio Forense.Info

La imagen de la derecha muestra un ejemplo de la pagina dedicada a la presentación de los conceptos fundamentales de la informática forense del sitio web.

Forense.Info. Esta página, como las del resto de sito, se generan de forma automática mediante este programa.

La informática forense, dentro de las ciencias forenses, es la que aplica técnicas informáticas a computadores y dispositivos digitales para encontrar, identificar, preservar, analizar, reconstruir y presentar información para que sea válida en procesos de enjuiciamiento criminal, en otros litigios entre personas y en las investigaciones internas de las organizaciones. Por tanto, el perito y el informático forense, además de experto en informática, ha de tener las nociones necesarias de Derecho que le permitan ejercer correctamente sus funciones ante los tribunales y ante sus clientes y la sociedad. Por ello, el objetivo de este módulo es obtener estos conocimientos de Derecho.

La informática forense es el conjunto de técnicas y procedimientos metodológicos para la recolección de pruebas digitales de los equipos informáticos, los dispositivos de almacenamiento y los medios de comunicación digitales, para que puedan ser presentadas en un tribunal de justicia en un formato coherente y significativo [Wolfe, H.B.], a lo que se puede añadir, y también presentadas como informes internos en la empresas, organizaciones y Administraciones Publicas que así lo requieran.

La informática forense es, a su vez, complementaria a la seguridad informática. El trabajo de los equipos de técnicos informáticos en seguridad informática es asegurar los sistemas y redes, pudiendo destacarse 4 áreas fundamentales: la evaluación de la vulnerabilidad, la gestión de riesgos, la detección de intrusiones en la red y las investigaciones de respuesta a incidentes informáticos.

La informática forense es, por tanto, la 4ª y última de las funciones de la seguridad informática [Kleiman, D.; et ál.; 2007; Página 3].

Los informáticos forenses deben garantizar 2 cuestiones clave, al igual que cualquier otro forense, ante los tribunales de justicia [Kleiman, D.; et ál.; 2007; Página 4]: Autenticidad: ¿De dónde vienen las pruebas? Fiabilidad: ¿Estás pruebas son fiables confiable y sin defectos?

Frente a los tribunales estas 2 cuestiones son clave, para cualquier tipo de delito informático, como por ejemplo: El robo de la propiedad intelectual: Cualquier acto que permite el acceso a las patentes, secretos comerciales, datos de los clientes, las tendencias de ventas y cualquier otra información confidencial. Daños de redes de servicios de la empresa: Por ejemplo, si alguien instala un caballo de Troya, lleva a cabo un ataque de denegación de servicio o instala un backdoor, puerta trasera, para permitir que otros tengan acceso a la red o al sistema informático. Fraude financiero: Uso fraudulento de transacciones financieras. Penetración de crakers en el sistema: A través del uso de sniffers, rootkits u otras herramientas que aprovechan las vulnerabilidades de los sistemas informáticos o del software. Distribución de virus, caballos de Troya, gusanos y otro tipo de software malintencionado: Que son una de las formas más comunes, hoy en día, de delitos informáticos.

En todo delinto informática hay 4 elementos: [Kleiman, D.; et ál.; 2007; Página 5] Los delincuentes: Técnicos o aficionados, bandas organizadas, narcotraficantes, ciberterroristas, crackers, defraudadores, etc. Las herramientas para cometer el delito: ¿sniffers, rootkits, virus, gusanos, caballos de Troya, phising, farming, etc.? Las víctimas del delito: ¿Personas concretas, ciertos colectivos, usuarios en general, las empresas, la Administración Pública, los sistemas informáticos, las redes de comunicaciones, etc.? El objetivo y los resultados del delito: ¿fondos de dinero, datos útiles o sensibles, información reservada, fama en internet, destrozos en sistemas informáticos, orgullo, entretenimiento, nada?

Los delitos informáticos pueden estar motivados por muchas razones: A menudo es la emoción del riesgo, el entretenimiento o el deseo de los script kiddies por entretenerse. A veces, el delito informático es cometido por delincuentes psicológicamente motivados por la fama, el dejar su marca, el orgullo, etc. En otras ocasiones, estos delitos son cometidos por personas que buscan la venganza, por ejemplo, empleados descontentos, enemigos personales, personas dolidas por causes sentimentales, etc. Pero lo más probable, un delincuente informático, como cualquier otro, busque el beneficio económico: De forma personal y directa. O a través del encargo y del pago por un 3º que desea, por ejemplo, obtener información. con frecuencia, son estos últimos casos los más difíciles de descubrir, como sucede con los crakers involucrados en espionaje industrial.

iForense construye las paginas del sitio sobre informática forense Forense.Info

2015 asolver.com | Aviso legal | XHTML | Δ Θ Ξ | Creative Commons | Mapa y funciones del sitio